Леонтьев об уроне от вируса Petyа: последствия для «Башнефти» минимальные . Вирус петя роснефть

Вирус по имени Петя: конспирологическая версия

Сейчас будет немного конспирологии. Но не на пустом месте, а как бы по итогам. Из чего сложились итоги? Да из всякого. Кое-что почитала в открытом доступе, кое с кем побеседовала, кое-что услышала, мож и не для моих ушей предназначенное. Но поскольку подписку о неразглашении с меня никто не брал, то вот. Возьмём за основу тезис о том, что хакерская атака, которой подверглись на прошлой неделе серверы крупнейших нефтяных компаний, была как бы и не хакерской в чистом виде. Нет, по части исполнения - сомнений нет. Но вот цели и задачи… Давайте смотреть. Для начала отделим зёрна от плевел. Первое что нужно здесь понимать - вирус, который напал на нефтяников, ничего общего с вирусом Petya (и его разновидностями), которые гуляют в мире с прошлого года, не имеет. Главное отличие заключается в том, что Петя - вымогатель.Он блокирует (шифрует) данные операционных систем и собирает с владельцев дань. Вирус, о котором мы здесь ведём речь, ничего не блокирует и ничего не просит, всё уничтожает безвозвратно, из чего следует, что цели тут разные.Чего - как правило - хотят хакеры? Заработать денег. Разоблачить тех, кто по их разумению, ведёт себя плохо, выложив на всеобщее обозрение их грязное - да хоть и чистое - исподнее. Либо добыть это исподнее для каких-то других целей. Хоть электоральных, хоть личных.Продемонстрировать своё превосходство над признанными системами безопасности. И вообще признанными авторитетами. Нефтяной вирус заточен был на тупое и безвозвратное уничтожение. Зачем? Здесь должна была бы прозвучать тема террористической угрозы. Для неё есть серьёзные основания - только у Роснефти 9 000 скважин, 3000 АЗС, 13 НПЗ. Представьте, что всё это выходит из строя. Выброс нефти и нефтепродуктов. Возгорания. Взрывы.Страшно подумать, вот правда. И если бы я писала детектив, наверняка выбрала бы это. А если бы политический детектив, то обязательно вписала в сюжет Украину. И - к слову уж - некоторые журналисты и аналитики, написавшие об атаке,так и поступили. "Fortune" - к примеру - заявил, что источником атаки стала малоизвестная украинская компания МеDoc. Но тут проскочила очень любопытная информация, досконально я её не проверяла пока, потому не императивно, но якобы эта самая MeDoc реализует некие проекты для Vodafone Украина. Дальше - гуглите и ждут вас удивительные открытия. Но главное из них - Украина тут как бы и не причём. Тогда - кто? Понятно - даже с первого взгляда - что жертвами атаки стали в основном нефтяные компании - Роснефть, Башнефть, компании-дочки Роснефти. Кому понадобилось взламывать, а затем уничтожать их серверы? А главное - зачем?Здесь мы вступаем в совсем уж зыбкое конспирологическое поле и я позволю себе некоторые - довольно рискованные - предположения. Возможно затем, чтобы всерьез начать разговор о том, что вся нефть (ну ладно, существенная её часть) в одной корзине - не есть хорошо? Рискованно. Чревато в том числе и возможными техногенными катастрофами. Тяжело в управлении. И вообще. А год - на всякий случай - грядёт электоральный.И понятно, что не про Башнефть тут речь. Вот если допустить подобное, то как бы всё и получилось. Да и РН помалкивает как-то показательно, ну можно было ведь ожидать Леонтьева в его репертуаре - ан нет. И я вот думаю сейчас, что если бы всё же писала политический детектив, то в сюжет вплела бы никакую не Украину, а крупнейшую в стране (да и в мире, наверное) IT-компанию, которая накануне сошлась с Роснефтью в жестоком арбитражном клниче.И кажется проиграла. А новый вирус в моём романе назывался бы Petrovich.И это была бы совсем даже не утопия, потому как Касперский этот самый вирус обозначил как ex-Petya, что на мой взгляд одно и то же. Просто вид сбоку. Впрочем, я давно уже не пишу детективных романов.

Источник

От редакции: суждения ув. авторов в рубрике "Мнения" могут не совпадать с мнением редакции и не являются рекомендацией к каким-либо действиям.

www.nalin.ru

последствия для «Башнефти» минимальные — Рамблер/новости

«Башнефть» вообще относительно без потерь вышла из этой ситуации, потому что там сработали системы защиты, больше автономность была, наверное. Я не компьютерный специалист, но тут распространялись как раз некие слухи о том, что в «Башнефти» какие-то отдельные проблемы, это не так. Вообще все сохранилось, были резервные копии, все нормально. Есть последствия какие-то у нас по всей системе, мы их устраняем, но с «Башнефтью» они самые минимальные, хочу вас успокоить — или кого-то расстроить».

В США в связи с распространением вируса Petyа началось расследование. По данным Reuters, среди его жертв были и американские граждане. Министерство внутренней безопасности США заявило, что взаимодействует с другими странами, и советует жертвам вируса не платить шантажистам, поскольку это не гарантирует восстановление доступа к компьютеру.Читайте также

news.rambler.ru

Вирус-вымогатель Petya поразил сети около 80 организаций в России. На Украине атаке подверглась правительственная сеть

ВСЕ ФОТО

ВСЕ ФОТО  На Украине массовой хакерской атаке подверглись компьютерные сети кабинета министров, Киевской городской администрации, десятков государственных и частных крупных банков и компаний, аэропортов и столичного метро Reuters Заражение компьютера проявляется в отказе работы. После перезагрузки на экране появляется черный экран с текстом-требованием заплатить вымогателям в обмен на получения доступа к информации 112.ua Национальный банк Украины (НБУ) уже предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом ©РИА Новости / Мирослав Ротарь

На Украине массовой хакерской атаке подверглись компьютерные сети кабинета министров, Киевской городской администрации, десятков государственных и частных крупных банков и компаний, аэропортов и столичного метро Reuters Заражение компьютера проявляется в отказе работы. После перезагрузки на экране появляется черный экран с текстом-требованием заплатить вымогателям в обмен на получения доступа к информации 112.ua Национальный банк Украины (НБУ) уже предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом ©РИА Новости / Мирослав Ротарь На Украине была поражена правительственная сеть, в России - компании "Роснефть", Mars, Nivea и другие. В Кремле заявили, что их вирус не затронул. Между тем Киев возложил ответственность за атаку на российские спецслужбы, назвав происходящее элементом гибридной войны.

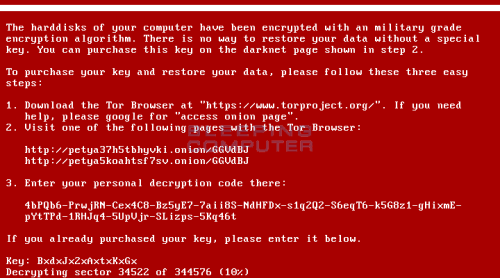

По данным Group-IB, вирус Petya.A блокирует компьютеры и не дает запустить операционную систему. За возобновление работы и расшифровку файлов он требует выкуп в размере 300 долларов в биткоинах. Масштабная атака на нефтяные, телекоммуникационные и финансовые компании в России и на Украине была зафиксирована в районе 14:00 по Москве, передает ТАСС.

По данным "Лаборатории Касперского", шифровальщик использует поддельную электронную подпись Microsoft. Технология электронной подписи кода используется для того, чтобы показать пользователям, что программа разработана доверенным автором и гарантирует, что не нанесет вреда. В "Лаборатории Касперского" полагают, что вирус был создан 18 июня 2017 года.

Для прекращения распространения вируса в Group-IB рекомендуют немедленно закрыть TCP-порты 1024-1035, 135 и 445.

Вирус Petya распространился по всему миру

Эксперты уже сообщили, что новый вирус-вымогатель Petya распространился за пределы СНГ и поразил компьютерные сети по всему миру.

"Вирус Petya с контактным адресом [email protected] распространяется во всем мире, огромное количество стран затронуто", - написал на своей странице в Twitter руководитель международной исследовательской команды "Лаборатории Касперского" Костин Райю.

Он уточнил, что Petya использует поддельную цифровую подпись компании Microsoft. По данным Райю, хакеры-вымогатели уже получили по меньшей мере семь платежей в качестве выкупа за возвращение доступа к компьютерам, атакованным вирусом.

Журналисты агентства Reuters сообщают, что хакерская атака распространилась и на страны Европы. Вирус-вымогатель проник, в частности, в компьютерные сети Великобритании и Норвегии. Кроме того, следы Petya были обнаружены и в Индии.

По информации BNS, вирус добрался и до Литвы. "Мы получили несколько сообщений и проводим их расследования", - заявил официальный представитель Службы регулирования связи Ритис Райнис, отказавшись при этом назвать предприятия, которые могли пострадать от вируса.

Об атаках на свои системы сообщила британская рекламная фирма WPP. Голландская транспортная компания APM также заявила, что ее компьютеры заражены вирусом-вымогателем. При этом снимок экрана зараженного компьютера напоминает следы атаки, которая началась на Украине.

Больше всего пострадала Украина

На Украине среди прочих атаке подверглись банки "Ощадбанк", "Пивденный", ОТП, "Приватбанк"; аэропорт Борисполь, "Укрпочта", Киевский метрополитен, "Новая почта", "Укрэнерго", "Киевэнерго", сеть заправок ТНК, канал ATR, "Киевводоканал", официальный сайт правительства, ГП "Антонов", ГП "Документ", сообщает "112.Украина".

Вице-премьер Украины Павел Розенко на своей странице в Facebook сообщил о том, что в секретариате правительства по неустановленной причине перестала работать сеть. "Та-дам! Если что, то у нас тоже сеть "легла", походу! Такую картинку показывают все компьютеры кабинета министров Украины", - написал он.

Национальный банк Украины (НБУ) уже предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом. В НБУ также отметили, что в связи с кибератаками в финансовом секторе Украины были усилены меры безопасности и противодействия хакерским атакам, сообщается в пресс-релизе регулятора.

В "Укртелекоме" заявили, что компания продолжает предоставлять услуги доступа в интернет и телефонии, а компьютерные системы, сопровождающие колл-центр и центры обслуживания абонентов, не работают.

В аэропорту Борисполь, в свою очередь, предупредили, что "в связи с внештатной ситуацией возможны задержки рейсов". В настоящее время на официальном сайте аэропорта пассажирам недоступно онлайн-расписание рейсов.

В Киевском метрополитене заявили, что в результате атаки была заблокирована функция оплаты банковскими карточками. "Бесконтактные карты метро работают в обычном режиме", - отметили в столичной подземке.

В "Укрэнерго" сообщили, что в компании уже проводят расследование по факту кибератаки.

Кроме того, хакерская атака привела к отключению компьютерной системы мониторинга радиационного фона на Чернобыльской АЭС. Компьютеры под управлением Windows пришлось временно отключить, радиационный мониторинг промышленной площадки был переведен в ручной режим.

Как сообщили в Государственном агентстве по управлению зоной отчуждения, также не работает и официальный сайт Чернобыльской АЭС. "Все технологические системы станции работают в обычном режиме", - заверили в ведомстве.

Вирус Petya частично заблокировал работу Одесского городского совета. Ряд рабочих компьютеров, подключенных к локальной сети под управлением операционной системы Microsoft, не работает. Также определенные проблемы испытывают сотрудники ПАО "Одессагаз" и ПАО "Одессаоблэнерго".

В России вирус атаковал "Роснефть"

Компьютерные серверы "Роснефти" подверглись мощной хакерской атаке, сообщил официальный Twitter компании. Немногим позже начали поступать сообщения о заражении вирусом других компаний.

В связи с кибератакой "Роснефть" уже обратилась в правоохранительные органы. В компании надеются, что произошедшее никак не связано с текущими судебными процедурами.

"Ведомости" со ссылкой на два источника, близких к "Башнефти", пишут, что вирусом-вымогателем заражены все компьютеры "Башнефти". Вирус предупредил пользователей, что все их файлы заражены, а попытки самостоятельного восстановления бесполезны.

Сообщения о кибератаке уже прокомментировал пресс-секретарь президента Дмитрий Песков. Новая хакерская атака на системы ряда компаний в России не поставила под угрозу работу компьютерных систем администрации президента РФ и официальный сайт Кремля, сообщил он ТАСС. "(Все) работает стабильно", - заверил Песков.

Позднее Центробанк РФ сообщил о выявлении случаев заражения компьютерных систем отечественных банков в результате хакерской атаки.

"Банк России сообщает о выявлении компьютерных атак, направленных на российские кредитные организации. По информации Банка России, в результате атак зафиксированы единичные случаи заражения объектов информационной инфраструктуры. Нарушений работы систем банков и нарушений предоставления сервисов клиентам не зафиксировано", - сообщили в пресс-службе регулятора (цитата по RNS).

В настоящее время Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере Банка России совместно с кредитными организациями работает над устранением последствий выявленных компьютерных атак, подчеркнули в Центробанке.

Хакерской атаке, предположительно, подверглись и все компьютеры корпоративного сервера московских ресторанов сети "Тануки - Ерш", передает ТАСС.

Пресс-служба Росэнергоатома сообщила, что все АЭС России работают в штатном режиме. Отсутствие следов хакерских атак подтвердили также в "Интер РАО", "Энел Россия", "Россетях" и "Системном операторе ЕЭС". В "Россетях" добавили, что для предотвращения возможных хакерских атак уже были приняты соответствующие меры.

Вирус Petya

Вирус-вымогатель, который блокирует доступ к данным и требует 300 долларов в биткоинах за разблокировку, известен в различных модификациях еще с 2016 года.

Вредоносная программа распространяется через спам-письмо. В частности, первые версии Petya маскировались под резюме. Когда пользователь открывал зараженное письмо, на экране появлялась Windows-программа, требовавшая прав администратора.

Если невнимательный пользователь соглашался предоставить программе соответствующие права, то вирус переписывал загрузочную область жесткого диска и показывал "синий экран смерти", предлагающий в срочном порядке перезагрузить компьютер.

Как отмечают эксперты Malwarebytes Labs, на этом этапе жесткий диск еще не зашифрован и данные можно спасти, выключив компьютер и подключив жесткий диск к другому компьютеру, чтобы скопировать информацию без потери.

После перезагрузки Petya автоматически запускает программу, маскирующуюся под утилиту CHKDSK, которая, впрочем, не проверяет жесткий диск на предмет ошибок, а шифрует его.

После шифрования компьютер показывает черный экран с сообщением о том, что пользователь стал жертвой вируса-вымогателя Petya. Хакеры требуют 300 долларов в биткоинах за восстановление доступа к данным.

Киев обвинил Россию в хакерских атаках

Народный депутат Верховной Рады от "Народного фронта", член коллегии МВД Антон Геращенко заявил, что кибератака под видом внедрения вируса-вымогателя была организована со стороны российских спецслужб.

"Кибератака сделана под маскировкой, что это якобы вирус, который вымогает с пользователей компьютера деньги. По предварительной информации, это организованная система со стороны спецслужб РФ. Целью данной кибератаки являются банки, СМИ, "Укрзализниця", "Укртелеком", - заявил Геращенко.

"Вирус попадал на компьютеры несколько дней, даже недель, в виде разного рода сообщений на почту. Пользователи, которые открывали эти сообщения, позволяли вирусу разойтись по всем компьютерам. Это еще один пример использования кибератак в гибридной войне против нашей страны", - продолжил он.

По словам Геращенко, в результате кибератаки "физически никто не пострадал". Он также отметил, что "Украина, как и США, Европа, является мишенью для кибератак РФ. Вы знаете, что в США проводится расследование о прямом вмешательстве в ход избирательной кампании. Мы видим сейчас такую попытку по дестабилизации экономики в СМИ. Мы и не такое переживали и это переживем", - подчеркнул депутат.

Пресс-секретарь Службы безопасности Украины (СБУ) Елена Гитлянская, в свою очередь, заявила о том, что массовые хакерские атаки на ряд украинских компаний могли быть организованы с территории РФ или Донбасса, который в Киеве считают оккупированной территорией, передает "Тиждень.ua".

До Petya был WannaCry

Предыдущая масштабная атака на организации по всему миру, орудием которой стал вирус WannaCry, произошла 12 мая. Вирус-шифровальщик массово выводил из строя компьютеры и требовал выкуп за дешифровку файлов пользователей. Сообщалось, что Россия больше других стран пострадала от WannaCry. Кибератака, в частности, затронула компанию "МегаФон", МВД, "Сбербанк", Минздрав. О попытке заражения сообщали в РЖД и Центробанке, где подчеркнули, что атака была безуспешной.

Эксперты американской компании Flashpoint пришли к выводу, что создателями вируса-вымогателя WannaСry могут быть выходцы из Южного Китая, Гонконга, Тайваня или Сингапура. В Group-IB подозревают хакеров из КНДР, которые к тому же пытались выдать себя за российских.

www.newsru.com

Вирус "Петя" против Петра Порошенко. Как хакеры вырубили Украину

Огромные усилия, прилагаемые руководством Украины к разрушению инфраструктуры республики, всё-таки нанесли меньше урона этому государству по сравнению с вирусом, поразившим практически все IT-системы страны.

Украина оказалась подвержена мощнейшей хакерской атаке. Взломаны компьютеры большинства министерств страны, телекоммуникационные сети крупнейших операторов связи и другие важнейшие системы, отвечающие в том числе за безопасность ядерной промышленности, электрические сети и нефтегазовую систему государства.

Особенностью вируса Petya, который уже требует выкупа в биткоинах, является его техническое несовершенство. Как отмечал ведущий популярного паблика о кибербезопасности Александр Литреев, чтобы вирус начал блокировать компьютеры, получатели заражённого сообщения должны были вручную открыть письмо и запустить вложенный файл.

Киевский аэропорт Борисполь, Киевский метрополитен, компьютер вице-премьера Украины Павла Розенко, крупнейшие банки страны атакованы по одному и тому же принципу: открывается письмо с подставного адреса, все данные на жёстком диске шифруются, а за дешифровку требуют выкуп.

Ближе к 18:00 по Москве стало известно о том, что аналогичной атаке подверглась российская "Роснефть", однако там, по их заявлениям, распространение вируса было оперативно предотвращено, а компания перешла на резервные IT-системы.

Примечательно то, что Украина, как и Россия, славится во всём мире как страна с одними из самых высококачественных IT-экспертов. Киев занимает весьма высокие позиции на рынке аутсорсинга по программированию, на высоком уровне находится и киберграмотность населения страны. Однако, судя по всему, эти времена стремительно уходят в прошлое.

Если атака вируса WannaCry затронула лишь некоторые сегменты инфраструктуры в разных странах и была достаточно оперативно локализована, то в случае с Украиной заражению подверглась фактически вся страна — от гипермаркетов до крупнейших финансовых институтов.

Отключение гипермаркетов парализовало розницу на Украине. Можно, конечно, покупать продукты за наличные, однако только за те, что находятся в обращении, снять наличные в банкоматах невозможно — они тоже заблокированы. Невозможно съездить на рынок, потому что атаковано метро. Невозможно разогреть пищу, потому что атаке подвергся, к примеру "Харьковгаз" и Чернобыльская АЭС.

Вероятнее всего, от этого удара Украина оправится, а потери, которые нанёс вирус, всё-таки не станут критичными для страны. Однако куда как важнее имиджевые потери и наглядная неспособность противостоять высокотехнологичным угрозам в масштабах целой страны.

Отбросив привычное при комментировании или анализе новостей из соседней страны злорадство, присущее российским СМИ так же, как и украинским, следует обратить пристальное внимание на сам инцидент, в ходе которого Украина оказалась попросту выброшена из международного цифрового пространства благодаря халатности и разгильдяйству, а также неспособности оперативно реагировать на подобные аварии.

Пока что оперативно удалось найти только виновных в вирусной атаке. Разумеется, атака координировалась напрямую из Кремля. Разоблачить Россию оперативно удалось советнику министра МВД Украины Антону Геращенко.

— Она сделана под маскировкой, что это якобы вирус, который вымогает с пользователей компьютера деньги. По предварительной информации, это организованная система со стороны спецслужб РФ, — заявил одиозный политик.

Если бы украинские политики сосредоточились не на поиске вездесущей "руки Кремля", а руководили бы страной в условиях охватившего её кризиса, последствия прихода электронного "Пети" в Незалежную были бы не такими плачевными.

life.ru

Вирус Петя Новости и Меры (Защиты) и Борьбы 2018

Вирус Петя новости и защита

Добрый день, друзья. Совсем недавно мы с вами разбирали вирус шифровальщик WannaCry, который в считанные часы распространился по многим странам мира и заразил много компьютеров. И вот в конце июня появился новый похожий вирус «Петя». Или, как его чаще всего называют «Petya».

Данные вирусы относятся к троянам вымогателям и довольно похожи, хотя имеют и свои отличия, притом существенные. По официальным данным «Петя» вначале заразил приличное число компьютеров в Украине, а затем начал своё путешествие по всему миру.

Пострадали компьютеры Израиля, Сербии, Румынии, Италии, Венгрии, Польши и др. Россия в этом списке на 14 – м месте. Затем, вирус перекинулся на другие континенты.

В основном, жертвами вируса стали крупные компании (довольно часто нефтяные), аэропорты, компании сотовой связи и т.д., например, пострадала компания «Башнефть», «Роснефть», «Марс», «Нестле» и прочие. Другими словами, целью злоумышленников являются крупные компании, с которых можно взять деньги.

Что представляет из себя «Петя»?

Petya – это вредоносное ПО, являющееся трояном вымогателем. Подобные вредители созданы с целью шантажа владельцев заражённых компьютеров посредством шифрования информации, расположенной на ПК. Вирус Петя, в отличие от WannaCry, не шифрует отдельные файлы. Данный троян шифрует весь диск полностью. В этом его большая опасность, чем у вируса WannaCry.

Когда Petya попадает на компьютер, он очень быстро зашифровывает таблицу MFT. Чтобы было понятнее, приведём аналогию. Если сравнить файлы с большой городской библиотекой, он убирает её каталог, и найти в таком случае нужную книгу очень трудно.

Даже, не просто каталог, а как бы перемешивает страницы (файлы) с разных книг. Разумеется, система в этом случае даёт сбой. Системе в таком хламе разобраться очень сложно. Как только вредитель попадает на компьютер, он перезагружает ПК и после загрузки появляется красный череп. Затем, при нажатии на любую кнопку появляется баннер с предложением заплатить 300$ на счет биткойн.

Вирус Петя как не Поймать

Кто мог создать Petya? На этот вопрос пока нет ответа. И вообще, не понятно, установят ли автора (скорее всего нет)? Но известно, что утечка произошла из США. Вирус, также, как и WannaCry, ищет дыру в операционной системе. Чтобы залатать эту дыру, достаточно установить обновление MS17-010 (вышло ещё несколько месяцев назад при атаке WannaCry). Скачать его можно по ссылке. Или, с официального сайта Microsoft.

На данный момент, данное обновление является самым оптимальным способом защиты компьютера. Также, не забывайте про хороший антивирус. Тем более, Лаборатория Касперского заявила, что у них есть обновление баз, блокирующее данный вирус.

Но, это не означает, что нужно устанавливать именно Касперский. Пользуйтесь своим антивирусом, только не забывайте обновлять его базы. Также, не забывайте про хороший файрволл.

Как распространяется вирус Петя

Чаще всего Petya попадает на компьютер через электронную почту. Поэтому, не стоит на время инкубации вируса Петя открывать различные ссылки в письмах, особенно, в незнакомых. Вообще, возьмите себе за правило, не открывать ссылки от незнакомых людей. Так вы обезопасите себя не только от этого вируса, но и от многих других.

Затем, попав на компьютер, троян проводит перезагрузку и имитирует проверку на ошибки CHKDSK. Далее, как я уже упоминал, на экране появляется красный череп, затем баннер, с предложением оплатить расшифровку файлов, переведя триста долларов на Биткоин кошелёк.

Скажу сразу, оплачивать ни в коем случае ни нужно! Вам всё равно его не расшифруют, только потратите деньги и сделаете взнос создателям трояна. Данный вирус не предназначен к дешифрованию.

Вирус Петя как защититься

Давайте подробнее рассмотрим защиту от вируса Petya:

- Я уже упоминал про обновления системы. Это самый важный момент. Даже если у вас система пиратская, необходимо обновление MS17-010 скачать и установить.

- В настройках Windows включите «Показывать расширения файлов». Благодаря чему, вы сможете видеть расширение файлов и удалять подозрительные. Файл вируса имеет расширение — exe.

- Вернёмся к письмам. Не проходите по ссылкам или вложениям от незнакомых людей. И вообще, на время карантина не проходите по ссылкам в почте (даже от знакомых людей).

- Желательно включить контроль учетных записей.

- Важные файлы скопируйте на сменные носители. Можно скопировать в «Облако». Этим вы уйдёте от многих проблем. Если Petya появится на вашем ПК, достаточно будет установить новую операционную систему, предварительно отформатировав винчестер.

- Установите хороший антивирус. Желательно, чтобы он был ещё и файрволлом. Обычно у подобных антивирусов на конце стоит надпись Security. Если у вас на компьютере есть важные данные, на антивирусе экономить не стоит.

- Установив приличные антивирус, не забывайте обновлять его базы данных.

Вирус Петя как удалить

Это сложный вопрос. Если Petya провёл работу на вашем компьютере, удалять по сути будет нечего. В системе все файлы будут разбросаны. Скорее всего, упорядочить их вы уже не сможете. Платить злоумышленникам не стоит. Остаётся отформатировать диск и переустановить систему. После форматирования и переустановки системы вирус исчезнет.

Также, хочу добавить – данный вредитель представляет угрозу именно системе Windows. Если у вас любая другая система, например, Российская система Роса, бояться данного вируса вымогателя вам не стоит. Это же относится и к владельцам телефонов. На большинстве из них установлена система Android, IOS и т.д. Поэтому, владельцам сотовых беспокоиться особо нечего.

Также, если вы простой человек, а не владелец крупной компании, скорее всего злоумышленникам вы не интересны. Им нужны именно крупные компании, для которых 300$ ничего не значат и которые им реально могут заплатить данные деньги. Но, это не значит, что вирус не может попасть и на ваш компьютер. Лучше подстраховаться!

Всё же, будем надеяться, что вирус Petya вас минует! Берегите вашу информацию на компьютере. Успехов!

С уважением, Андрей Зимин 03.07.2017 г.

info-kibersant.ru

Компьютерный вирус «Петя» ударил по российским нефтяным компаниям - Хартия'97 :: Новости Беларуси - Белорусские новости - Новости Белоруссии - Республика Беларусь

Атакам подверглись «Роснефть» и «Башнефть».

Десятки российских и украинских компаний и госучреждений сообщили, что подверглись атаке вируса-вымогателя. Среди российских компаний, пострадавших от вируса, оказались, в частности, "Роснефть" и "Башнефть", на Украине вирус заразил компьютеры нескольких министерств, энергетических компаний и банков, пишет bbc.com.

Вице премьер правительства Украины Павел Розенко сообщил у себя в "Фейсбуке", что вирус-вымогатель начал распространяться и по компьютерам различных украинских министерств.

В криминалистической лаборатории Group-IB агентству RNS сообщили, что атаке подверглись также украинские энергетические компании, в том числе "Укрэнерго", банки, в том числе Ощадбанк, несколько СМИ в том числе "Корреспондент" и 24-й канал, украинские сотовые операторы, крупная сеть заправок, киевский аэропорт Борисполь и киевское метро.

Однако премьер-министр Украины Владимир Гройсман заявил, что важные системы инфраструктуры не пострадали и что хакерская атака будет отражена.

В России масштабной хакерской атаке подверглись сервера "Роснефти", сообщает нефтяная компания в "Твиттере". Компания перешла на резервную систему управления производственными процессами, добыча и подготовка нефти не останавливались.

В "Твиттере" "Роснефти" также сообщается, что в связи с произошедшим компания обратилась в правоохранительные органы. Факт кибератаки подтвердил Русской службе Би-би-си пресс-секретарь "Роснефти" Михаил Леонтьев. Подробностей он не сообщил.

Как сообщает газета "Ведомости" со ссылкой на источник, близкий к одной из структур компании, атаке подверглись и все компьютеры в НПЗ "Башнефти", "Башнефть-Добыче" и управлении "Башнефти". Они "единомоментно перезагрузились, после чего скачали неустановленное программное обеспечение и вывели на экран заставку вируса WannaCry".

По словам собеседника издания, на экранах компьютеров появилось сообщение с требованием перевести 300 долларов в биткоинах по указанному адресу, после чего пользователям будет выслан ключ для разблокировки компьютеров на e-mail.

Также об атаке на свои ресурсы сообщили металлургическая компания Evraz и несколько российских компаний поменьше, в том числе кондитерская сеть, банк "Хоум Кредит" и дистрибуторы корма для домашних животных. Всего по оценке Group-IB от вируса в России и на Украине пострадали более 80 компаний и ведомств.

Об атаке на свои ресурсы сообщили и некоторые зарубежные компании, в том числе датская A.P. Moller-Maersk, занимающаяся морскими грузоперевозками, испанское представительсво одной из крупнейших в мире юридических компаний DLA Piper и неназванная норвежская компания - ее сообщение цитируют спецслужбы.

Telegram-канал "Сайберсекьюрити" утверждает, что компьютерные системы "Роснефти" атаковал не WannaCry, а его клон - вирус-вымогатель Petya.A, который шифрует содержимое жесткого диска и требует денег за расшифровку.

В "Лаборатории Касперского" однако считают, что для новой кибератаки использовался не "Петя", а некий другой, новый вирус, который специалисты сейчас изучают. Аналогичного мнения придерживаются и в компании Dr.Web - ее специалисты убеждены, что новый вирус распротсраняется самостоятельно.

Вирус-вымогатель WannaCry

Масштабная кибератака с использованием вируса-вымогателя WannaCry, поразившего более 200 тысяч компьютеров в 150 странах, произошла 12 мая 2017 года.

WannaCry шифрует файлы пользователя и для их расшифровки требует оплату в биткоинах, эквивалентную 300 долларам.

В России атаке, в частности, подверглись компьютерные системы министерства внутренних дел, министерства здравоохранения, Следственного комитета, компании РЖД, банков и операторов мобильной связи.

По данным источников Би-би-си в британском Центре кибербезопасности (NCSC), возглавляющем международное расследование атаки 12 мая, за ней стояли северокорейские хакеры из связанной с правительством группировки Lazarus.

Ранее такие же предположения высказывали в "Лаборатории Касперского" и компании Symantec.

В то же время расследование, проведенное американской компанией Flashpoint, показало, что к кибератаке могут быть причастны носители китайского языка. К такому выводу эксперты пришли, проанализировав сообщения с требованием..

charter97.org